Prêt à appliquer les bonnes pratiques

en matière de réponse et de restauration après une cyberattaque ?

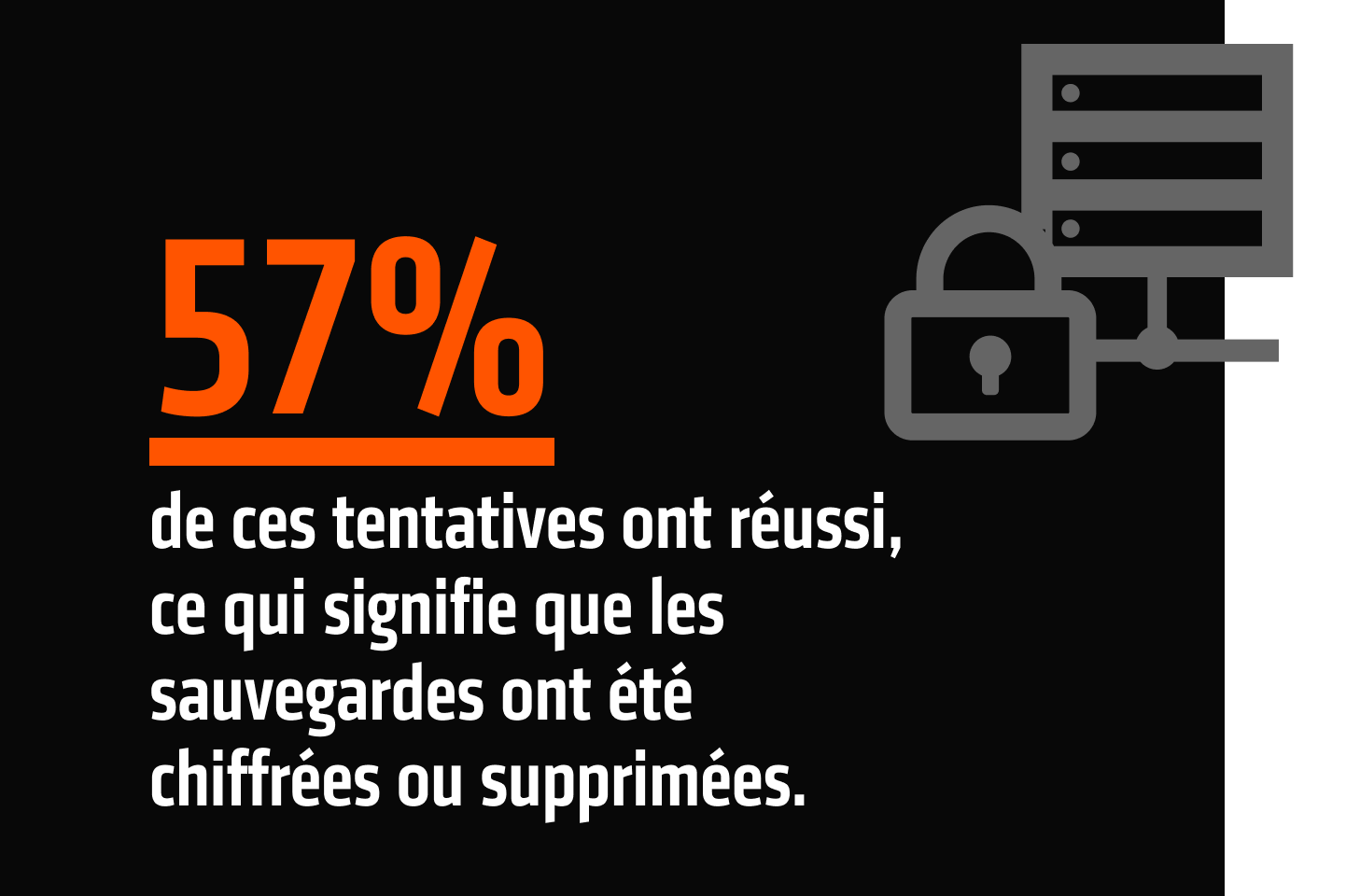

BRISEZ LE CERCLE VICIEUX.

ÉLABOREZ UNE VÉRITABLE STRATÉGIE DE CYBER-RÉSILIENCE.

Nous vous expliquons comment dans notre nouveau livre électronique : « Les 5 étapes essentielles pour améliorer la cyber-résilience de votre entreprise » Considérez-le comme le guide opérationnel qui vous permettra de mettre en place une sauvegarde, une réponse aux incidents et une restauration sécurisées.

Obtenez le livre électronique

Où en êtes-vous dans votre

parcours de cyber-résilience ?

Évaluez votre niveau de résilience, mesurez-le à l’aune des bonnes pratiques et identifiez les solutions permettant de combler les écarts constatés.