La seguridad de los datos y la gestión de los datos son cruciales para proteger la información sensible, ayudar a garantizar el cumplimiento normativo y mantener la continuidad del negocio. Estas acciones ayudan a prevenir filtraciones de datos, protegen la reputación y reducen los riesgos financieros. La gestión eficaz de datos refuerza la calidad, la precisión, la eficiencia y la productividad de los datos y respalda la toma de decisiones estratégicas. También ayuda a cumplir con los requisitos legales y optimizar los costes. Juntas, estas prácticas protegen valiosos activos de datos, respaldan operaciones eficientes, ayudan a garantizar el cumplimiento y permiten tomar decisiones comerciales informadas y estratégicas. Ayudan a mantener la confianza con los clientes y las partes interesadas y contribuyen al éxito general de la organización.

Soluciones de seguridad de datos

Proteja sus datos del ransomware y otras amenazas y logre una recuperación segura después de un ataque.

Minimice el radio de ataque del ransomware

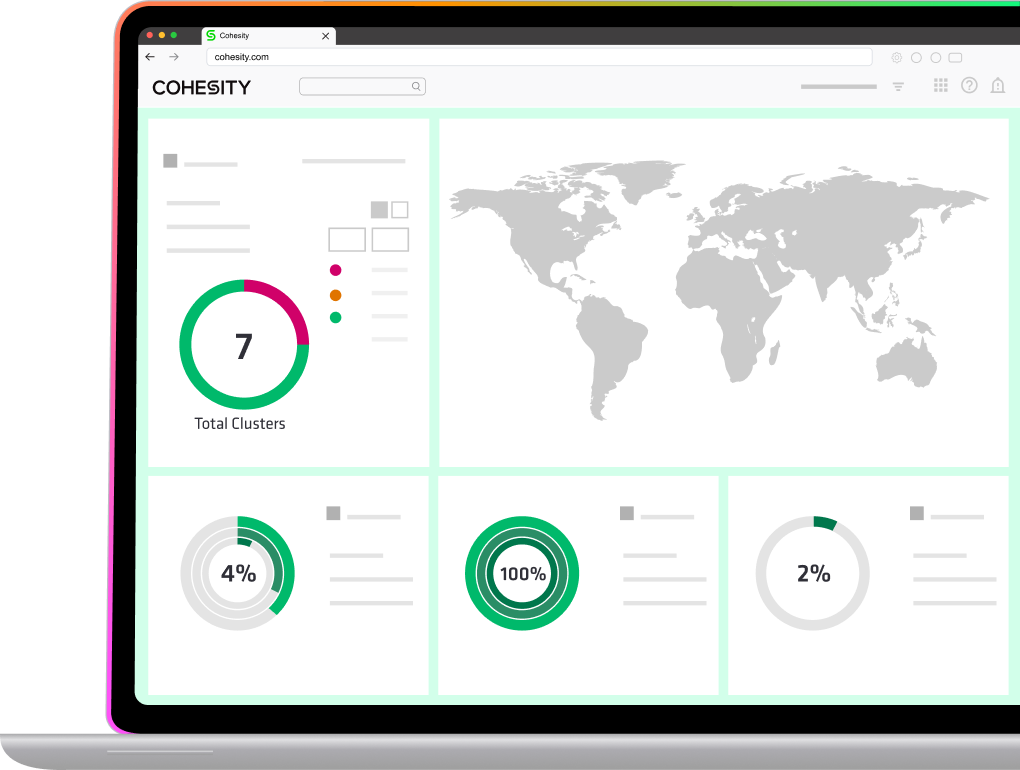

Aumente la ciberresiliencia con un potente software de seguridad de datos que ofrece capacidades de recuperación de ransomware. Identifique, proteja y recupere datos y cargas de trabajo críticos ante amenazas sofisticadas de ciberseguridad.

Reduzca el riesgo operativo

Detecte las amenazas antes y reduzca el impacto de los ciberataques con la detección de anomalías impulsada por IA que identifica patrones de datos y actividades de usuario inusuales.

Acelere la recuperación segura

Durante un ataque, confíe en nuestro resiliente análisis de amenazas, la búsqueda de amenazas y la clasificación de datos para investigar, evaluar el impacto en los datos sensibles y recuperarse de forma segura.

Defiéndase contra las ciberamenazas

Los controles de acceso avanzados, como MFA, RBAC y quorum para controles multipersona, mantendrán a los malhechores alejados. Las instantáneas inmutables y el cifrado de datos mantienen sus datos protegidos y minimizan el impacto de los ataques.

Defensa contra el ransomware con aislamiento virtual

Refuerce su ciberresiliencia frente a los ataques de ransomware sofisticados y en evolución. Cohesity FortKnox, una solución SaaS de aislamiento y recuperación de datos, proporciona a sus datos una capa adicional de seguridad y protección contra amenazas de ciberseguridad. FortKnox también simplifica las operaciones, reduce los costes y le prepara para recuperarse con confianza de los ataques.

Búsqueda fiable de amenazas

Cohesity ofrece capacidades fiables de detección y búsqueda de amenazas resistentes a las técnicas de evasión comunes, de modo que pueda investigar las amenazas incluso cuando los sistemas principales estén comprometidos o se evadan y cerrar brechas que la seguridad en el endpoint puede pasarse por alto.

Cumpla requisitos de cumplimiento complejos

Averigüe si los incidentes cibernéticos pueden haber expuesto datos sensibles y activado acciones de cumplimiento para el RGPD, la CCPA, el PCI y la HIPAA:

- Identificación precisa de datos sensibles

- Reduzca su exposición de cumplimiento con análisis forenses detallados para la remediación

Apoye las investigaciones de las operaciones de seguridad y minimice el riesgo de nuevos ataques en un entorno de confianza.

Establezca un entorno de recuperación viable mínimo para investigar los ciberataques y remediar las amenazas con herramientas de confianza. Lleve a cabo un análisis forense de los datos, ejecute restauraciones de prueba de los datos de producción y efectúe análisis de malware para evitar la propagación de infecciones.

Asistencia y respuesta cibernética impulsadas por IA

Las herramientas de asistencia para la recuperación cibernética impulsadas por IA y por las tecnologías de IA de Cohesity Turing, brindan mayor conocimiento, protección, simplicidad y orientación para la detección de anomalías de ransomware, la búsqueda de amenazas, la clasificación de datos y la planificación predictiva utilizando inteligencia artificial.

Cohesity CERT (equipo de respuesta a eventos cibernéticos)

Responda más rápido y recupérese de forma más inteligente, pues su empresa no puede permitirse tiempos de inactividad

- Minimización del tiempo de inactividad y de la pérdida de datos: la respuesta ante incidentes de expertos con herramientas de recuperación robustas reduce drásticamente el riesgo de pérdida de datos para que su empresa pueda recuperarse más rápido.

- Respuesta rápida a incidentes: Cohesity CERT interviene inmediatamente para ayudarle a contener el daño e iniciar la recuperación.

- Asociaciones estratégicas: nos hemos asociado con las principales empresas de respuesta a incidentes de ciberseguridad del mundo, por lo que dispondrá de todo lo que necesita para responder a los ciberataques.

¡Cohesity fue nombrado líder de nuevo!

Fuimos reconocidos por sexta vez como líderes en el Gartner® Magic Quadrant™ 2025 para plataformas de copia de seguridad y protección de datos.

- Presupuesto1

- Presupuesto2

Preguntas frecuentes sobre seguridad de los datos

La seguridad de los datos y la gestión de los datos son cruciales para proteger la información sensible, ayudar a garantizar el cumplimiento normativo y mantener la continuidad del negocio. Ayudan a prevenir filtraciones de datos, protegen la reputación y reducen los riesgos financieros. La gestión eficaz de datos refuerza la calidad, la precisión, la eficiencia y la productividad de los datos y respalda la toma de decisiones estratégicas. También ayuda a cumplir con los requisitos legales y optimizar los costes. Juntas, estas prácticas protegen valiosos activos de datos, respaldan operaciones eficientes, ayudan a garantizar el cumplimiento y permiten tomar decisiones comerciales informadas y estratégicas. Ayudan a mantener la confianza con los clientes y las partes interesadas y contribuyen al éxito general de la organización.

La seguridad de los datos consta de cuatro categorías principales: (1) protección de datos para que las organizaciones siempre tengan acceso a copias confiables de sus datos críticos; (2) soluciones como cifrado, tokenización y enmascaramiento, que ocultan los datos para que no sean vistos por personas no autorizadas; (3) soluciones de seguridad de datos como Active Directory, autenticación multifactor y controles de acceso basados en las funciones, que controlan el acceso a los datos; y (4) soluciones como prevención de pérdida de datos, análisis UEBA y monitorización de acceso a archivos, que ayudan a garantizar que los datos se utilicen adecuadamente.

Las preocupaciones con respecto a la seguridad de los datos están relacionadas con la cobertura, las brechas y el cumplimiento, por nombrar solo algunas. Las organizaciones pueden tener dificultades para proteger y gestionar de forma eficaz todas las cargas de trabajo sin múltiples soluciones complejas. También pueden tener brechas en la aplicación de controles de seguridad, lo que crea riesgos para su postura de seguridad. Por último, las organizaciones deben garantizar que su seguridad de datos cumpla con los requisitos de las leyes de privacidad y las normas del sector, como el RGPD, la HIPAA y la PCI.

¿Listo para empezar?

Comience su prueba gratuita de 30 días o vea una de nuestras demostraciones.