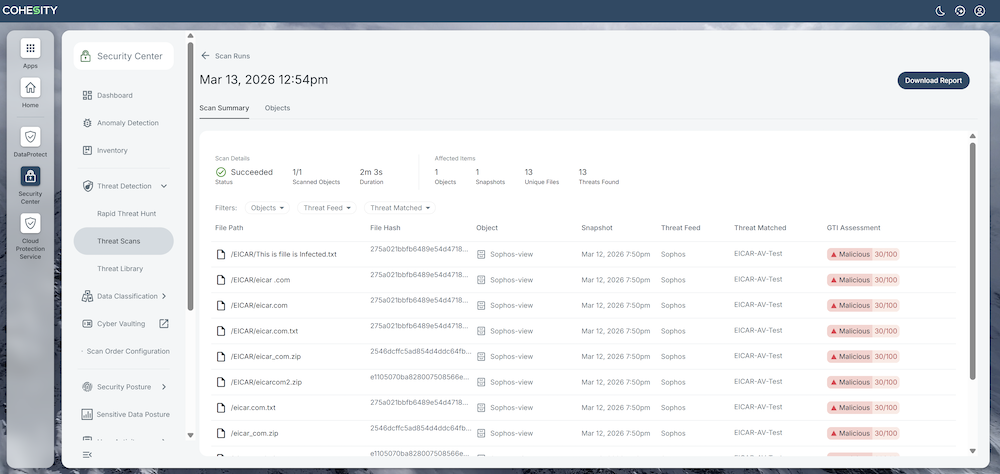

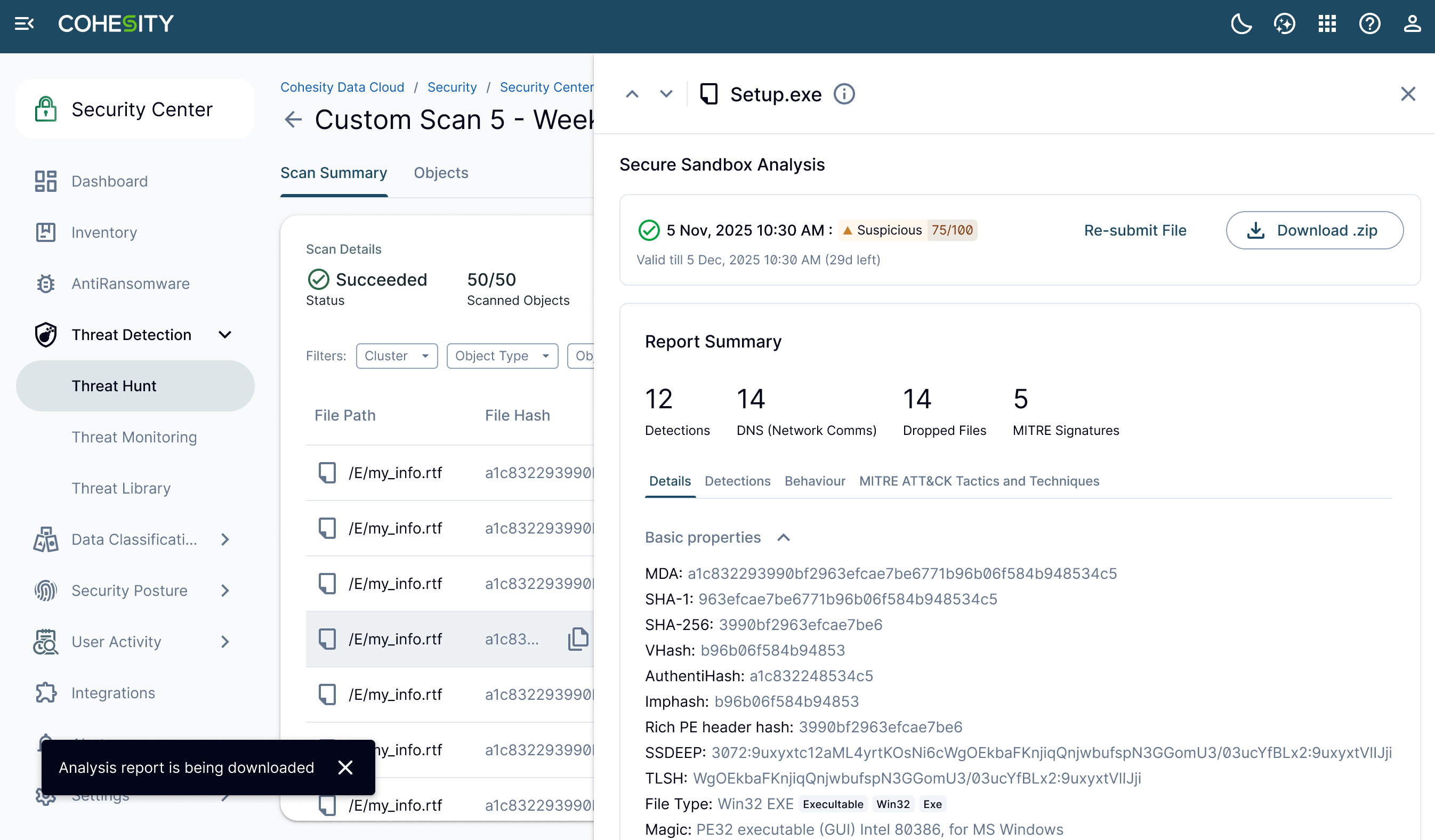

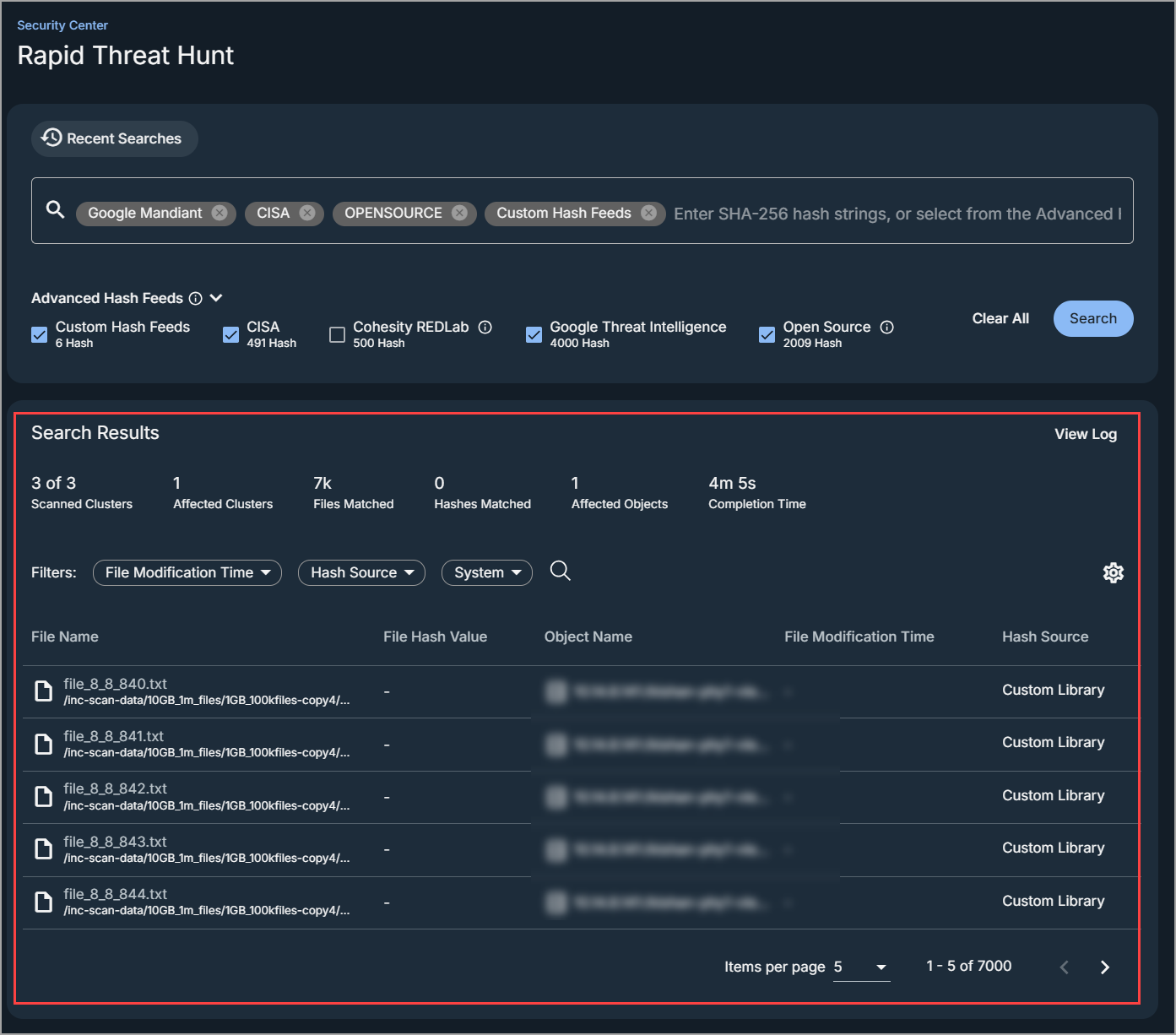

위협 차단은 악성 소프트웨어 또는 멀웨어로부터 방어하는 데 사용되는 전략, 도구 및 기술을 의미합니다. 멀웨어에는 바이러스, 웜, 트로이 목마, 랜섬웨어, 스파이웨어 및 애드웨어 등과 같은 광범위한 유해 소프트웨어가 포함됩니다.

효과적인 위협 차단에는 바이러스 백신 소프트웨어, 방화벽, 이메일 및 웹 필터링, 패치 관리 등 여러 방어 계층을 갖춘 통합 보안 아키텍처를 만드는 것이 포함됩니다. 조직은 사용자 교육 및 훈련과 결합하여, 멀웨어 공격의 피해자가 될 위험을 크게 줄이고 민감한 데이터와 시스템이 손상되지 않게 보호할 수 있습니다.